Articolo Aggiornato il 29/03/2025 da Francesco Polimeni

Le microspie per infedeltà sono strumenti tecnologici avanzati che possono aiutare a scoprire la verità in situazioni delicate come i problemi di coppia.

Contenuto

Questi dispositivi, di dimensioni ridotte, sono progettati per registrare conversazioni e fornire prove tangibili in caso di sospetto tradimento.

Cosa sono le Microspie per Infedeltà Coniugale?

Le microspie per l’infedeltà coniugale sono dispositivi elettronici di piccole dimensioni che registrano conversazioni attraverso potenti microfoni miniaturizzati. Queste registrazioni possono essere trasmesse in tempo reale o recuperate successivamente dal supporto di memoria del dispositivo. Queste microspie sono progettate per essere utilizzate in contesti domestici e sono facilmente occultabili in vari ambienti.

Tipi di Microspie per Infedeltà

Esistono vari tipi di microspie per infedeltà, ognuna con le sue specifiche caratteristiche. Alcune utilizzano la tecnologia GSM, che permette di trasmettere le registrazioni senza limiti di distanza, mentre altre utilizzano la tecnologia 3G/4G per trasmettere le registrazioni via internet.

Ci sono anche microspie radio, che trasmettono le registrazioni su frequenze specifiche, e microspie digitali, che utilizzano la crittografia per garantire la sicurezza delle registrazioni.

Ecco un breve elenco:

- Microspie per infedeltà di tipo cimice GSM

- Microspie per infedeltà del genere spia radio analogico

- Microspie per infedeltà a distanza illimitata 3G/4G

- Microspie per infedeltà di tipologia digitali

Come Scegliere le Migliori Microspie per Infedeltà

La scelta della microspia più adatta dipende da vari fattori, tra cui le dimensioni del dispositivo, la durata della batteria e le funzionalità extra. Le dimensioni del dispositivo determinano i luoghi in cui può essere nascosto, mentre la durata della batteria indica la lunghezza massima possibile per una singola registrazione. Le funzionalità extra, come la modalità di attivazione o la possibilità di programmare la microspia tramite SMS, possono rendere l’uso del dispositivo più semplice e personalizzato.

Considera le Dimensioni

Le dimensioni della microspia sono un fattore cruciale da considerare. Un dispositivo più piccolo è più facile da nascondere e meno probabile che venga scoperto. Ad esempio, una microspia delle dimensioni di una moneta da 2€ può essere nascosta in una varietà di luoghi, come portafogli, cavità di automobili, cassetti o addirittura all’interno di oggetti di uso comune.

Valuta la Durata della Batteria

La durata della batteria è un altro aspetto importante. Una batteria con una lunga durata permette di effettuare registrazioni più lunghe, riducendo la necessità di ricaricare o sostituire la batteria. Alcune microspie avanzate possono funzionare per un paio di giorni con una singola carica. Tuttavia, è importante ricordare che registrazioni più lunghe possono essere più difficili da analizzare.

Esamina le Funzionalità Extra

Le funzionalità extra possono rendere una microspia più efficace e facile da usare. Ad esempio, alcune microspie hanno una funzione di attivazione vocale, che inizia a registrare solo quando rileva suoni sopra una certa soglia. Altre hanno una funzione di attivazione del movimento, che inizia a registrare quando rileva vibrazioni. Alcune microspie avanzate possono anche essere programmate tramite SMS, permettendo all’utente di personalizzare l’esperienza d’uso.

Considera il Tipo di Tecnologia Utilizzata

Il tipo di tecnologia utilizzata dalla microspia può influenzare la sua efficacia in diverse situazioni. Ad esempio, le microspie che utilizzano la tecnologia GSM o 3G/4G possono trasmettere registrazioni senza limiti di distanza, purché ci sia segnale telefonico. Le microspie radio, d’altra parte, possono trasmettere registrazioni su frequenze specifiche che possono essere ascoltate nel raggio di centinaia di metri. Le microspie digitali utilizzano la crittografia per garantire la sicurezza delle registrazioni.

Conclusioni

Le microspie per infedeltà sono strumenti potenti che possono aiutare a scoprire la verità in situazioni delicate. Tuttavia, è importante ricordare che l’uso di questi dispositivi deve essere fatto in modo responsabile e nel rispetto della privacy altrui. Prima di utilizzare una microspia, è sempre consigliabile consultare un esperto o un avvocato per capire le implicazioni legali.

- Giornalismo Investigativo Sotto Copertura: La Guida Definitiva 2026Articolo Aggiornato il 20/02/2026 da Francesco Polimeni Giornalismo Investigativo. In tutto il mondo, le inchieste sotto copertura hanno prodotto alcune delle storie giornalistiche più straordinarie e di maggiore impatto sociale. In quelle nazioni in cui mancano leggi sulla trasparenza dei registri pubblici o dove non esistono…

- Tende Schermanti e la Bonifica Auto in Ambiente ConfinatoArticolo Aggiornato il 15/02/2026 da Francesco Polimeni Tende schermanti. Nel settore delle Contromisure Elettroniche (TSCM – Technical Surveillance Counter-Measures), l’evoluzione delle minacce tecnologiche ha reso obsoleto l’approccio tradizionale “sul campo”. L’ambiente elettromagnetico moderno, saturo di segnali 4G, 5G, Wi-Fi e broadcast, crea un “rumore di fondo”…

- Rilevare Microspie Dormienti e GPS Tracker: TSCM Avanzato 2026Articolo Aggiornato il 15/02/2026 da Francesco Polimeni ContenutoCome Rilevare Microspie Dormienti e GPS Tracker Attivando il “Panic Mode” con Jammer e Analizzatore di SpettroLa Minaccia Invisibile: Come Funzionano i Dispositivi Dormienti e Store-and-ForwardTecnica TSCM di Stimolazione Attiva: Usare il Jammer per Attivare il “Panic Mode”Sollecitare i…

- Privacy in Auto: Come Cancellare i Dati Davvero | Spiare.comArticolo Aggiornato il 17/02/2026 da Francesco Polimeni Privacy in auto. Diciamoci la verità: quando sali in macchina, pensi di essere nel tuo regno. Chiudi la portiera, sei solo con i tuoi pensieri, la tua musica e magari qualche telefonata privata. Ti senti al sicuro. Beh, svegliati:…

- Come scoprire il tradimento senza essere visti: Guida GPS 2026Articolo Aggiornato il 21/01/2026 da Francesco Polimeni Come scoprire il tradimento? Una volta identificati i segnali, l’istinto è quello di agire subito. Ma attenzione: l’impulsività è la migliore alleata del traditore. Molti tentano approcci maldestri che portano solo a litigi o, peggio, a mettere in allarme…

- Droni Fibra Ottica FPV: Rivoluzione Anti-Jamming 2025Articolo Aggiornato il 19/12/2025 da Francesco Polimeni L’evoluzione tecnologica nel campo dei Sistemi Aeromobili a Pilotaggio Remoto (UAS) sta attraversando una fase paradossale: per superare le sfide del futuro, siamo tornati a una soluzione fisica del passato. Come riportato recentemente dalle analisi di HDBlog, l’impiego di…

- Body Cam 2025: Normativa Italiana, Prezzi e Modelli TopArticolo Aggiornato il 06/11/2025 da Francesco Polimeni ContenutoBody Cam: Cosa sono e a cosa servono?Body Cam: I 5 principali vantaggiCome funzionano le body cam?Body Cam: Quali sono le migliori del 2025?Quanto costano le body cam professionali?Normativa italiana sulle body camPareri del Garante Privacy specifici per le…

- Sicurezza Digitale: Guida 2025 su Come Rimuovere lo SpywareArticolo Aggiornato il 03/11/2025 da Francesco Polimeni ContenutoSicurezza Digitale e la Comprensione del Nemico Invisibile: Una Tassonomia delle Minacce Moderne1.1 Introduzione alla Sorveglianza Digitale Illecita1.2 La Tassonomia delle Minacce Silenti1.3 Il Vertice della Piramide: Spyware di Livello Governativo (Caso di Studio: Pegasus)1.4 Vettori di Infezione Comuni:…

- App per Alice Mail. La Guida alla Configurazione su SmartphoneArticolo Aggiornato il 26/10/2025 da Francesco Polimeni App per Alice Mail. Sei alla ricerca di un’app per Alice Mail e ti senti perso tra configurazioni complicate e messaggi di errore? Non sei solo. Questo articolo è la risposta definitiva a domande come “Che app uso per…

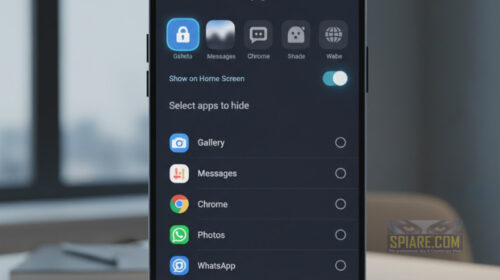

- Dove si trovano le applicazioni nascoste? Guida Definitiva 2025Articolo Aggiornato il 25/10/2025 da Francesco Polimeni ContenutoIntroduzione: Oltre le App Visibili, il Mondo Nascosto dello Spionaggio DigitaleSezione 1: Anatomia di un’App Spia: Dove si Trovano le Applicazioni Nascoste, Come Funzionano e Come si DiffondonoCapacità di Sorveglianza TotaleDove si Trovano le Applicazioni Nascoste e i Vettori…